Cloud Service

Hardwarelösungen

n

Backup und Archivierung

Internet-Sicherheit

Netzwerktechnik

w

Kommunikation

Softwarelösungen

Infos zur DSGVO

Kunden der Sparkasse sollten E-Mails ihres Geldinstituts derzeit besonders aufmerksam überprüfen: Die Phishing-Angriffe werden immer professioneller und dafür zusammengebaute E-Mails und Websites sind von den echten teilweise nur mit Mühe zu unterscheiden.

Wir zeigen Ihnen, wie Sie Phishing-Mails identifizieren können und wie sich mit Sicherheits-Tools von Sophos oder Microsoft 365 vor solchen Angriffen schützen können.

Phishing-E-Mails im Namen der Sparkasse können viele unterschiedliche Themen beinhalten. Meist soll der Empfänger möglichst schnell seine Daten eingeben, bestätigen oder sichern. In unserem ersten Beispiel wird angeblich das “Online-Banking aktualisiert ” und man soll seine Kundendaten verifizieren. Beim zweiten Screenshot soll man einen neuen Sicherheitsmechanismus aktivieren.

Was auf den ersten Blick wie eine echte Mail der Sparkasse aussieht, kann bei genauerer Analyse als Phishing enttarnt werden. Achten Sie bei E-Mails dieser Art immer auf folgende Hinweise:

Hier finden Sie weitere Hinweise direkt von der Sparkasse, um Phishing-E-Mails zu identifizieren.

Wenn Sie auf einen Link in solchen Mails klicken, werden Sie meist auf Websites weitergeleitet, die die Originale teils täuschend echt imitieren. Anschließend werden Sie zur Eingabe von Daten aufgefordert. Wir haben nachgeschaut, wie ein solcher Prozess mit unserer Beispiel-Mail aussieht:

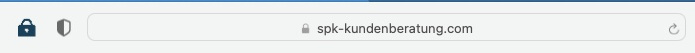

Wenn wir auf den Link unseres ersten Beispiels klicken, werden wir auf “www.spk-kundenberatung.com” weitergeleitet. Das ist keine Domain der Sparkasse, denn deren Domains laufen unter der Top-Level-Domain “.de”.

Diese Fake-Website hat sogar ein gültiges SSL-Zertifikat, erkennbar an dem Schloss in der Adresszeile. Das Fehlen eines solchen Zertifikats war bisher immer ein sicheres Indiz für Betrug, jedoch scheinen sich die Betrüger auch hier den Aufwand für mehr zu vergrößern.

Wird man über den Link auf die gefälschte Seite weitergeleitet, soll man zuerst anhand der Bankleitzahl seine Sparkassen-Filiale auswählen. Auch das fühlt sich echt an, da anscheinend tatsächlich eine Datenbank mit allen Filialen im Hintergrund liegt. Die Seite sieht der echten dabei zum verwechseln ähnlich: Links ist die Fake-Website, rechts die echte.

Fälschung

Original

Auch auf der Website selbst gibt es Indizien, dass es sich um eine Fälschung handelt:

Nachdem die Filiale ausgesucht ist, wird abermals zu einem Formular weitergeleitet, wo Sie nun Ihre Login-Daten zu Ihrem Konto eingeben sollen. Anschließend werden “die Daten abgeglichen”. In Wirklichkeit werden sie an die Betrüger weitergeleitet, welche sich dann ganz ohne Hindernis auf der echten Seite einloggen können.

Mit Sicherheits-Tools wie Sophos Email können Sie Phishing Mails vorbeugen. Sophos Email nutzt die gleiche KI-Technologie wie Sophos Intercept X inklusive Sandboxing und Time-of-Click URL Protection. Potenzielle Phishing-Mails werden so isoliert und anschließend auf Echtheit und Vertrauenswürdigkeit der E-Mail-Header und Linkziele analysiert. Sie können Sophos Email auch kostenlos testen:

Auch wer Outlook in Microsoft 365 nutzt, kann auf eine effektive Junkmailerkennung vertrauen. Auch diese Mail wurde von ihr als Junk erkannt:

Abonnieren Sie unseren E-Mail-Newsletter, um interessante und hilfreiche Beiträge zu Themen rund um IT-Technik, Webdesign und Digitalisierung zu erhalten. Außerdem erhalten Sie wichtige Infos zu aktuellen Sicherheitslücken und wie Sie diese schnellstmöglich beheben können.